En esta publicación os hablaré de Snort, una de las herramientas más populares para la detección de intrusos dentro de un sistema de informático.

Un poco de historia

Actualmente desarrollado por Cisco, pero SNORT es un sistema de detección de intrusos basado en red que fue desarrollado en 1998 por Martin Roesch. La herramienta está escrita en lenguaje C.

¿Qué es Snort?

Snort es un IDS (Intrusion Detection System) que implementa un lenguaje de creación de reglas flexible, potente y sencillo.

Con este IDS, podremos:

- Monitorizar el tráfico en tiempo real (sniffer)

- Mantener un registro de paquetes

- Analizar un protocolo

Además, como ya dije, de que puede instalarse en varios entornos de red, así como crear reglas personalizadas de manera sencilla.

¿Qué pasa si se cumple una de esas reglas? Pues sencillo, Snort nos lanza una advertencia y nos avisa.

Es un software gratuito y Opensource, aunque deberás pagar una suscripción si quieres adquirir reglas más complejas que filtren la información.

Funciona para Linux y Windows, aunque para el segundo la instalación es algo más compleja.

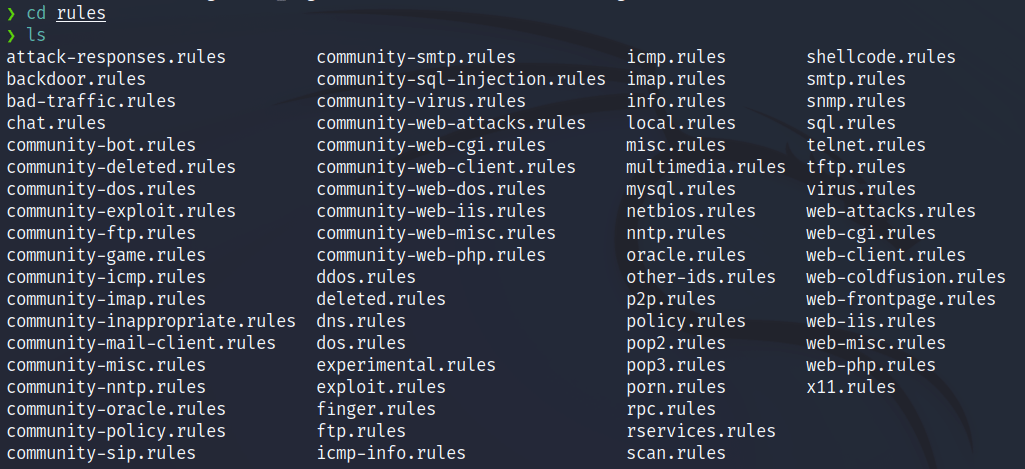

Reglas Snort

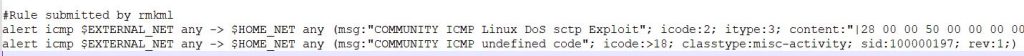

A continuación muestro un ejemplo de regla. Éstas se encuentran en el fichero llamado «rules«, dentro del directorio de instalación de Snort.

En otra publicación se detallarán dichas reglas, por si alguno de vosotr@s quiere añadir alguna de su cosecha.

La primera regla comprueba el tipo de ICPM y el contenido del mismo en hexadecimal, además de un protocolo inalcanzable (icode:2). En resumen, este sería un mensaje originado por un sistema si el remitente trata de comunicarse con el destinatario, usando un protocolo que no es soportado por este último.

Muchas de estas reglas son aportadas por la comunidad.

Instalación

En este apartado explicaré cómo instalar de manera sencilla Snort para dejarlo funcionando en ambos sistemas operativos: Windows y Linux.

Utilizaré su página web oficial para descargar el ejecutable en Windows. https://www.snort.org/

Instalación en Linux

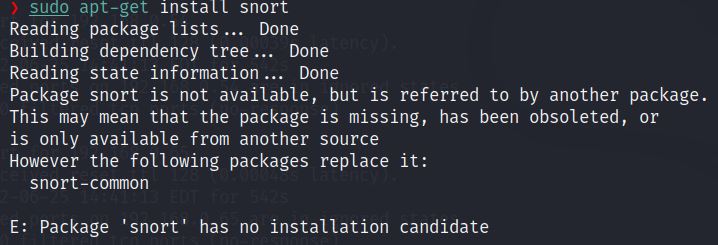

En Linux es muy sencillo de instalar Snort, aunque podemos tener alguna complicación. Lo explico:

Si tecleamos lo siguiente: «sudo apt-get install snort«, puede que nos salga un error. Éste nos dice que no encuentra el paquete para instalar.

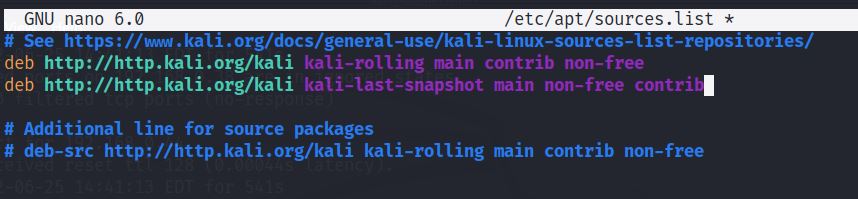

Solución: Simplemente tendremos que añadir el repositorio siguiente al lista de fuentes.

- Tecleamos el siguiente comando: sudo nano /etc/apt/sources.list

- Añadimos lo siguiente: deb http://http.kali.org/kali kali-last-snapshot main non-free contrib

3. Lo siguiente será actualizar todas las fuentes de los paquetes de nuestro Kali con el comando: sudo apt update

4. Después de esto, podremos instalarlo sin problemas: sudo apt-get install snort

Nota: al instalarlo nos pide que seleccionemos la red que queremos monitorizar. Eso ya depende de tu configuración. Si necesitáis más información acerca de esto, deja un comentario y escribo otra publicación relacionada.

Instalación en Windows

- Descargamos el fichero de instalación de Snort desde su web

2. Antes de comenzar la instalación, necesitaremos instalar un paquete que se llama «npcap» (de nmap) que es necesario para el funcionamiento de snort.

La web para su descarga es la siguiente: https://npcap.com/#download

3. Se crea la carpeta «snort» en C:\ El ejecutable del IDS está en la subcarpeta llamada «bin«, pero antes deberemos modificar un poco el archivo de configuración y añadir las reglas (que en Windows no vienen, por defecto).

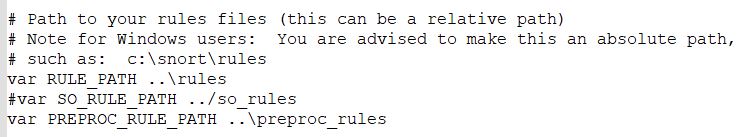

4. Vamos a modificar, por tanto, el archivo de configuración de Snort que se encuentra en «C:\Snort\etc\snort.conf» Podemos abrir ese fichero notepad, notepad++, etc.

- Añadimos la red en ipvar HOME_NET 192.168.0.0/24 (ejemplo)

- Modificamos las barras del directorio de las reglas:

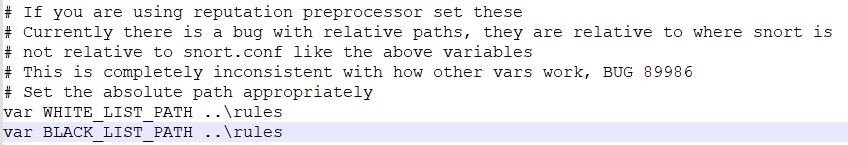

- Cambiamos también las barras y las rutas de White list y Black list

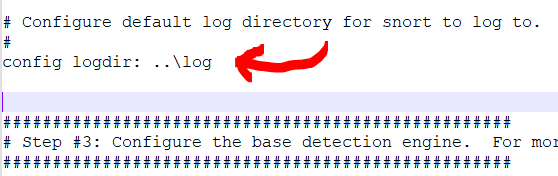

- Ahora buscamos «logdir» para configurar el directorio dónde guardar los logs:

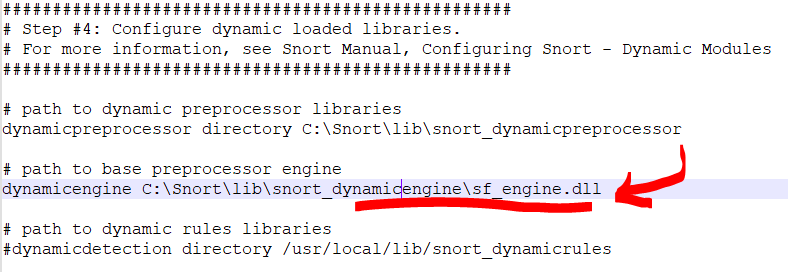

- Cambiamos las barras de las librerías dinámicas, además del nombre del preprocesador (sf_engine) y comentamos el último, porque no funciona para Windows

NOTA: Como podemos ir observando, el archivo de configuración es el de Linux, por eso tenemos que adaptarlo para Windows.

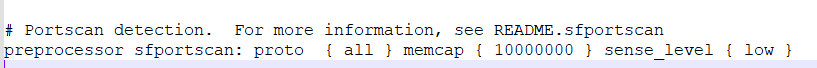

- Activamos el portscan detection. ¡Cuidado que viene desactivado por defecto!

- Por último, debemos copiar las reglas desde un snort instalado en Linux. Por defecto, en Windows, vienen todas las reglas sin comentar. Esto lo eliminamos, y como digo, lo copiamos de nuestra máquina Kali, donde ya hemos instalado este IDS.

NOTA: Tenemos que copiar también la declaración de las reglas del archivo de configuración snort.conf de Linux a Windows

Y con esto, ya estaría todo…

Ejecución de snort

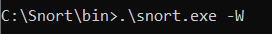

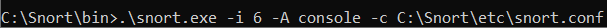

Nos situaríamos en C:\Snort\bin, que es dónde está el ejecutable…

- Si queremos ver las interfaces con las que podemos trabajar.

- Ejecutamos Snort para una interfaz y le indicamos la ruta del archivo de configuración:

NOTA: Si hubiera algún problema en el archivo de configuración, al ejecutar saldría el error.

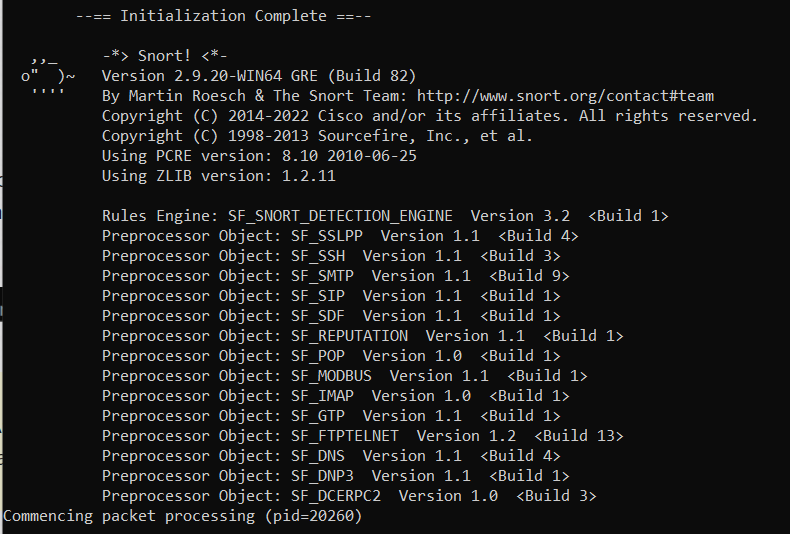

Veamos cómo se pone en escucha…

Fuentes consultadas

- https://www.snort.org/

- https://zaeemjaved10.medium.com/installing-configuring-snort-2-9-17-on-windows-10-26f73e342780

- https://www.youtube.com/watch?v=MwqdKevOas0

- https://www.youtube.com/watch?v=SlxkmrpJkYQ

No se que le pasa al snort pero al instalarse no pide ninguna red ni nada de nada y despues cuando lo quiero ejecutar no hace nada, alguna idea de que le esta pasando ? NOTA: Tengo Kali Linux virtualizado en virtual box con la tarjeta de red en modo puente

Buenas.

Pues la verdad que hace un tiempo que borré mi máquina virtual. Yo también tenía un Kali y lo instalé ahí. Usaba VirtualBox si no recuerdo mal.

A ver si algún/a compi, que vea tu comentario, nos echa una mano. De todas formas, ya que has preguntado, por curiosidad, lo intentaré yo y te digo lo que sea, ¿vale?.

Un saludo.

Hola. Siendo 12/09/2024 y estando en Debian 12, no puedo instalar desde los repositorios vía apt a snort. Agregué los repos de kali y no funciona porque dicen que no pueden verificar la firma gpg. Alguna sugerencia? Muchas Gracias.

Ahora mismo no tengo ni idea, pero… CHATGPT me dice esto:

Si has agregado los repositorios de Kali, es necesario importar su clave GPG para evitar el error de verificación.

Ejecuta los siguientes comandos:

sudo apt-key adv –keyserver hkp://keyserver.ubuntu.com:80 –recv-keys ED444FF07D8D0BF6

O puedes descargar la clave manualmente e importarla:

wget -q -O – https://archive.kali.org/archive-key.asc | sudo apt-key add –

Una vez agregada la clave, actualiza la lista de paquetes para que se reconozca el repositorio de Kali:

sudo apt update

Ahora intenta instalar Snort de nuevo:

sudo apt install snort

Mira a ver si te funciona…

Si no a ver si algún usuario, que vea estos comentarios, le ha pasado lo mismo y tiene la solución.

Un saludo.